當學校將智慧設備引入課堂時,不經意間就會使自己面臨數據安全風險。 懂得如何保護教學技術安全的教育機構將能充分享受這些學習工具帶來的教學優勢,同時保護資訊安全,使其免受潛在威脅。

學校為什麼要研究智能設備的安全問題?

截至 2010 年代初,教育部門已被認為是受數據洩露影響最嚴重的部門之一,僅在美國就佔所有數據洩露事件的 16.8%。[1] 數據洩露是指導致組織或個人擁有的數據被意外或非法披露、篡改、破壞或丟失的任何安全事件。 這些數據洩露事件會對受影響者的聲譽和安全造成嚴重損害。

安全專家指出,在學校發生洩密事件時,如果教育數據被洩露,攻擊者將有 76% 的機會獲得個人身份資訊 (PII)[2]。

安全漏洞對教師和學生的潛在影響

據美國教育部稱,學校收集的與學生有關的 PII 包括學生姓名、位址、特殊需求申請記錄和違紀事件記錄。[3]學校還可能存儲教師的員工資訊,其中可能包括密碼和社會安全號碼。如果這些資訊被盜,攻擊者可能會利用它們進行詐騙、身份盜竊、勒索、敲詐和其他相關的安全問題[4], [5] 。

除了數據被盜之外,學校網路的漏洞還可能導致駭客攻擊和勒索軟體攻擊等其他威脅,嚴重影響學校的日常運作。

如前所述,智慧設備是學校容易受到攻擊的設備之一。由於智慧黑板等技術始終與互聯網相連,它們往往暴露在外;如果不採取適當的安全措施,它們就可能成為攻擊者摧毀學校系統的缺口。因此,學校必須對其使用的所有智慧技術進行評估,並想方設法確保所有漏洞的安全。

學校如何提高智慧設備的安全性?

如果您的學校將智慧設備用於教學或其他目的,最好始終注意三個關鍵點:設備、網路和雲。解決每個層面的安全問題將有助於為學校制定整體安全戰略。

以下是一份清單,您可以將其作為指南,幫助確保您的智慧設備在學校的安全使用。

設備安全

☐ 您所在的學校有智慧設備使用指南嗎?

不當使用智慧設備是使學校面臨安全威脅的一種方式。不當使用包括打開不安全網站、未經授權側載應用程式和下載可疑檔等活動。為防止不當使用設備造成安全漏洞,學校應制定一套智能設備使用指南,明確規定學生和教師的 “該做 ”和 “不該做”。

☐ 您能為設備分配和修改使用者許可權嗎?

防止使用者不當使用學校智慧設備的另一種方法是分配用戶許可權。一些智慧設備(如 BenQ Board)允許 IT 管理員啟用不同的安全使用者模式,確保只有教師等授權人員才能登錄和使用智慧板。

☐ 您的設備會收到固件更新和安全補丁嗎?

駭客進入組織系統的常見方式之一是利用漏洞。他們首先尋找存在漏洞的互聯網連接設備,這意味著這些設備仍在使用過時版本的韌體或應用程式。然後,攻擊者可以利用這些漏洞安裝後門和其他惡意軟體,或進行其他惡意活動,如竊取機密數據。

大多數具有安全意識的供應商(如明基)都會定期為客戶提供固件更新和安全補丁,以解決這些漏洞。學校的IT管理員應始終確保及時安裝這些更新,以防止可能出現的漏洞。

☐ 能否安裝安全軟體?

作為額外的保護層,您可以選擇在新設備上安裝安全軟體。查看學校現有的安全解決方案是否可以擴展到智能設備。

網路安全

☐ 您的學校有智能設備使用指南嗎?

不安全的智慧設備連接到不安全的網路,會使學校遭受遠端攻擊。在 2017 年進行的一項安全研究中,使用開放網路埠的印表機被認定為教育部門的數據安全風險。在美國學校發現的所有不安全設備中,印表機佔43.9%。[7] 雖然印表機暴露在外的問題似乎並不嚴重,但駭客仍然可以利用這個漏洞在學校網路內橫向移動,直到找到他們的實際目標。

您的網路管理員不應該讓您的智慧設備暴露在外。他們可以關閉學校網路上所有未使用的埠,並根據功能對網路進行分段,從而開始解決這個問題。分段可確保所有用於內部操作的智慧設備與與第三方共用的智慧設備分開。

☐ 您的智慧設備是否允許您對其網路設置進行配置,使其更加安全?

一些智能設備,如 BenQ Board,允許 IT 管理員配置其網路設置,以便在學校網路內進行更穩定、更安全的數據傳輸。利用這些設置,確保您的黑板完全符合學校現有的網路安全措施。

雲端安全

☐您的智慧設備是否使用安全的雲端系統?

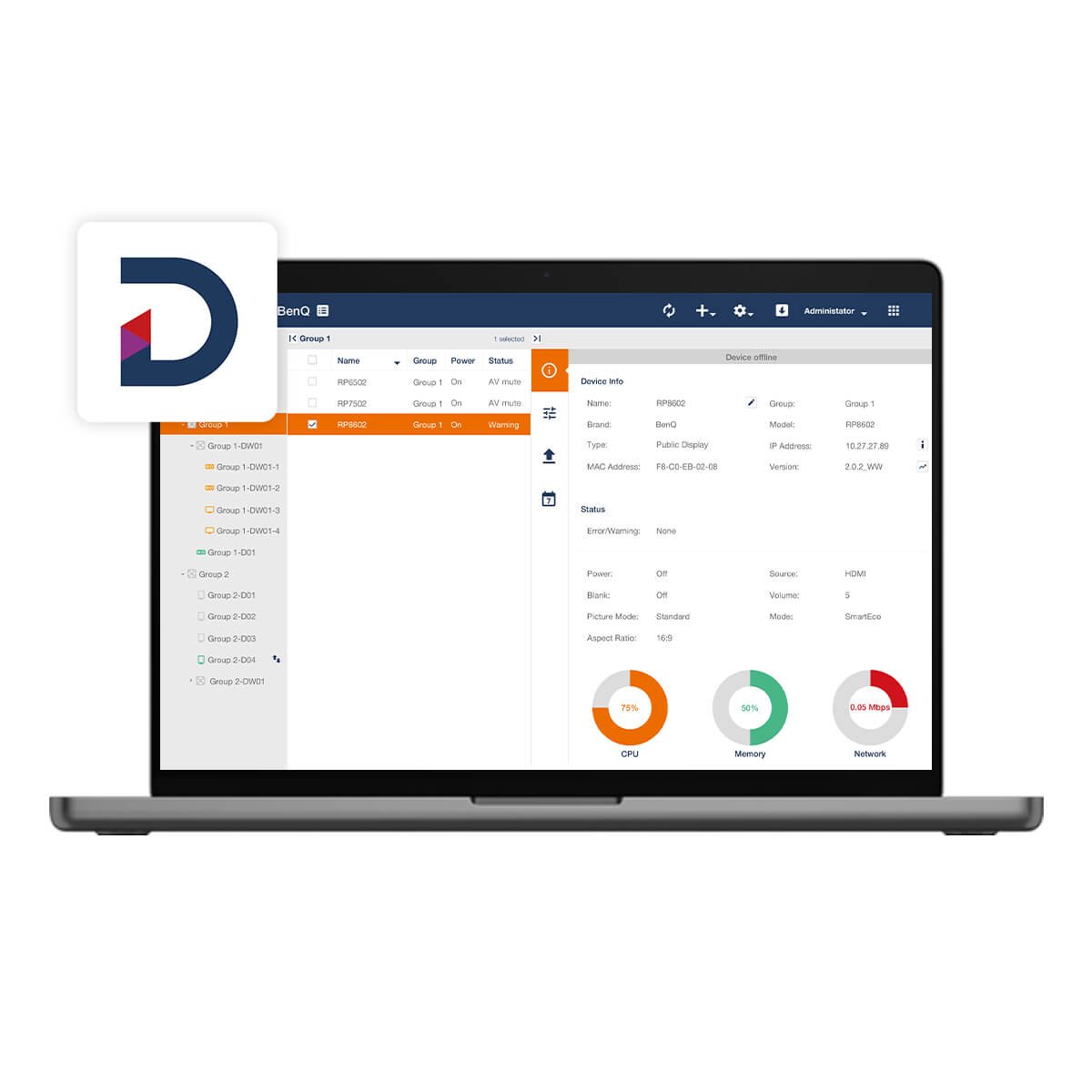

許多供應商提供基於雲的管理平臺,允許IT團隊遠程監控和管理學校的智慧設備和用戶清單。由於這些控制台和儀錶板都是在線的,您必須確保這些網站使用 HTTPS 和 SSL 等協定進行安全通信。最好還能了解這些服務在授權登錄憑證時使用的安全標準。

使用BenQ服務門戶進行設備和使用者管理的學校,可以保證在訪問BenQ雲帳戶時,這些標準始終適用。

☐您的智慧設備及其雲端服務是否符合數據保護法規?

由於許多智慧設備需要用戶數據才能啟用某些服務,因此貴校必須檢查設備及其相關雲服務是否經過審核,是否符合貴國的數據保護法規。使用BenQ Board等合規設備有助於確保學校的資訊僅用於約定的目的。

您可以下載 「BenQ更好的安全保障 」瞭解更多資訊。

References

Huq, N., “Follow the Data: Analyzing Breaches by Industry (Trend Micro Analysis of Privacy Rights Clearinghouse 2005–2015 Data Breach Records)”, Trend Micro, https://documents.trendmicro.com/assets/wp/wp-analyzing-breaches-by-industry.pdf, published 22 September 2015, last accessed 17 April 2023.

Ibid.

“What Parents Need to Know about their Student's Data”, Protecting Student Privacy, US Department of Education, https://studentprivacy.ed.gov/training/what-parents-need-know-about-their-students-data, last accessed 17 April 2023.

“A Parent’s Guide for Understanding K-12 School Data Breaches”, Privacy Technical Assistance Center Student Privacy Policy Office, US Department of Education, https://studentprivacy.ed.gov/sites/default/files/resource_document/file/Parent%20Guide%20to%20Data%20Breach.pdf, last accessed 17 April 2023.

Huq, N., “Follow the Data: Dissecting Data Breaches and Debunking Myths (Trend Micro Analysis of Privacy Rights Clearinghouse 2005–2015 Data Breach Records)”, Trend Micro, https://documents.trendmicro.com/assets/wp/wp-follow-the-data.pdf, published 22 September 2015, last accessed 17 April 2023.

“Standards for Security Categorization of Federal Information and Information Systems”, Computer Security Division, Information Technology Laboratory, National Institute of Standards and Technology (NIST), https://nvlpubs.nist.gov/nistpubs/FIPS/NIST.FIPS.199.pdf, last accessed 17 April 2023.

Huq, N., Hilt, S., and Hellberg, N, “US Cities Exposed: Industries and ICS (A Shodan-Based Security Study of Exposed Systems and Infrastructure in the US)”, Trend Micro, https://documents.trendmicro.com/assets/wp/wp-us-cities-exposed-industries-and-ics.pdf, published 15 February 2017, last accessed 17 April 2023.